1. 当服务器亮起红灯:一次真实的高危漏洞应急响应

那天下午,我正在悠闲地喝着咖啡,突然监控平台的告警邮件像雪片一样涌进来。四台托管在云平台的统信UOS服务器,清一色地标上了“高危漏洞”的红色标签。心跳瞬间加速,这可不是普通的系统更新提醒,而是实实在在的安全威胁。我管理的这几台服务器,承载着公司内部的重要应用和数据,一旦被利用,后果不堪设想。这种场景,相信很多运维朋友都遇到过,那种紧张感和必须立刻行动的压迫感,是这份工作独特的“魅力”之一。

这次扫描出的漏洞主要聚焦在OpenSSH上,包括CVE-2020-15778、CVE-2021-41617等。简单来说,OpenSSH是我们远程管理服务器的“大门”,这些漏洞就像门锁上的缺陷,可能让攻击者无需正确的“钥匙”就能溜进来,甚至执行恶意命令。对于服务器管理员而言,这无异于家门洞开。我的任务就是在攻击者发现并利用这些缺陷之前,把门锁修好、加固,甚至再加一道防盗门。

面对这种情况,慌乱是没用的。我迅速定下了清晰的修复思路:先打补丁堵上漏洞,再配置防火墙缩小攻击面。这就像家里发现窗户破了,第一步肯定是赶紧把玻璃装上(安装补丁),第二步是检查并锁好其他门窗,甚至安装防盗网(配置防火墙策略)。整个流程必须严谨有序,尤其是在生产环境,任何误操作都可能导致服务中断。下面,我就把这次实战中从漏洞确认、离线补丁安装到防火墙深度配置的全过程,以及踩过的坑和总结的经验,毫无保留地分享给你。

2. 漏洞确认与修复环境准备

动手修复之前,盲目操作是大忌。首先得搞清楚:漏洞到底存不存在?影响哪个软件?系统环境具体是什么?这就像医生治病,得先确诊。

2.1 精准定位漏洞与系统信息

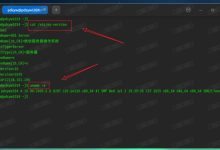

我用的漏扫工具给出了漏洞编号,但作为管理员,我们需要自己手动验证一下。登录到任意一台服务器,通过几个简单的命令就能摸清家底:

# 查看系统版本,确认是统信UOS基于Debian的哪个版本

cat /etc/debian_version

# 查看内核和架构信息,这对寻找对应架构的补丁包至关重要

uname -a

# 查看当前OpenSSH相关软件包的详细版本

dpkg -l | grep openssh

当时我看到的输出是 10.3 和 aarch64,这明确了环境:统信UOS(Debian 10 buster),ARM64架构。这一点极其重要,因为后续下载的补丁包必须严格匹配系统版本和CPU架构,x86的包装在ARM服务器上只会导致安装失败甚至系统异常。

2.2 获取正确的离线补丁包

我们的服务器处于内网环境,无法直接连接互联网进行apt-get update和升级,因此离线安装是唯一途径。寻找补丁包是个技术活,不能随便从网上下载一个就用。最可靠的来源是操作系统厂商的官方渠道或其所基于的上游发行版的安全仓库。

以这次需要修复的OpenSSH漏洞为例,我们需要找到适用于Debian 10 buster、ARM64架构的openssh-client, openssh-sftp-server和openssh-server的更新包。我当时的做法是,在一台能联网的同架构测试机上,配置好阿里云提供的Debian安全更新源(debian-security),然后使用apt-get download命令精准下载所需的deb包。这样做能最大程度保证包的正统性和兼容性。

# 在可联网的机器上操作示例

apt-get download openssh-client openssh-sftp-server openssh-server

下载完成后,你会得到几个.deb文件,这就是我们的“救命补丁”。将它们通过U盘、内网SFTP或者其他安全的离线方式,传输到需要修复的服务器上。记住,永远要对下载的软件包进行哈希校验(如sha256sum),确保其在传输过程中未被篡改,这是安全运维的基本素养。

3. 步步为营:离线补丁安装实战详解

补丁包上传到服务器的某个目录(例如/root/patch/)后,真正的操作开始了。安装顺序和安装过程中的选择,都有讲究。

3.1 严格遵守的安装顺序:Client -> SFTP -> Server

为什么是这个顺序?这涉及到软件包之间的依赖关系。openssh-server(服务器端)依赖于openssh-sftp-server(SFTP子系统)和openssh-client(客户端工具)的一些核心库文件。如果先安装server,可能会因为依赖的库文件版本不匹配而报错。因此,稳妥的安装顺序是:

这个顺序能确保底层依赖先被更新,上层服务再基于新的依赖进行配置。进入存放补丁包的目录,依次执行以下命令:

cd /root/patch/

dpkg -i openssh-client_7.9p1.10-deepin1_arm64.deb

dpkg -i openssh-sftp-server_7.9p1.10-deepin1_arm64.deb

dpkg -i openssh-server_7.9p1.10-deepin1_arm64.deb

每执行一条命令,你都会看到dpkg工具的输出信息,包括“正在准备解包”、“正在解包”、“正在设置”等。只要没有出现红色的错误(Error)提示,通常就是顺利的。安装client和sftp-server的过程一般很平滑。

3.2 处理配置文件冲突:一个关键的选择

在安装openssh-server包时,你很可能会遇到一个重要的提示,这是离线升级或修改系统关键服务时常见的场景:

Configuration file '/etc/ssh/sshd_config'

==> Modified (by you or by a script) since installation.

==> Package distributor has shipped an updated version.

What would you like to do about it ?

Your options are:

Y or I : install the package maintainer's version

N or O : keep your currently-installed version

D : show the differences between the versions

Z : start a shell to examine the situation

这里务必谨慎选择! 这个配置文件(sshd_config)包含了SSH服务的所有运行参数,比如端口号、是否允许root登录、密码认证设置等。如果你之前已经根据业务需求修改过这个文件(比如改了SSH端口、启用了密钥登录),那么选择安装维护者的版本(Y)会覆盖你所有的自定义配置,可能导致SSH服务无法按预期启动,甚至把自己关在服务器外面。

我的建议是,除非你确定自己没有修改过任何配置,或者愿意在安装后重新配置,否则一律选择“N”或“O”来保留当前安装的本地版本。补丁包更新的是二进制程序文件以修复漏洞,通常不会强制要求使用新的配置文件。选择保留后,原有的服务配置会保持不变,服务会使用新的、已修复漏洞的程序文件重新启动。

3.3 验证漏洞修复是否成功

三个包都安装完成后,不要以为就万事大吉了。必须进行验证。首先重启SSH服务(如果安装过程中没有自动重启的话):

systemctl restart sshd

systemctl status sshd # 确认服务状态是active (running)

然后,我们可以通过一个非常实用的命令来查验安装的软件包是否确实包含了特定CVE漏洞的修复:

apt-get changelog openssh-server | grep -i CVE-2020-15778

这个命令会查询openssh-server包的更新日志,并过滤出包含特定CVE编号的记录。如果输出中显示了该CVE编号及相关的修复描述(如“fixes command injection vulnerability”),那就从软件包层面证实了修复已经生效。当然,最直接的验证方法是重新运行漏洞扫描,看相关高危漏洞是否已消失。在我的实战中,完成这三步安装后,重新漏扫,原来的OpenSSH相关高危漏洞提示就全部清除了。

4. 漏洞“假阳性”与防火墙纵深防御

然而,故事到这里并没有结束。有时候,即使你已经安装了所有官方补丁,漏洞扫描工具可能仍然会报告一些中低危漏洞,或者因为扫描策略问题出现“假阳性”。这时候,单纯的补丁更新可能不够,我们需要从网络访问控制的层面进行加固,这就是防火墙的价值所在。

4.1 理解漏洞扫描的局限性

很多自动化漏洞扫描工具的工作原理,是基于版本号匹配和公开的漏洞描述库。它们可能会发现某个服务存在某个通用漏洞,但该漏洞在特定的操作系统发行版(如统信UOS)上,可能已经被厂商通过背端口(backport)的方式修复了,只是软件的主版本号没有提升。扫描工具识别不出这种“定制化修复”,就会误报。

此外,一些漏洞的利用需要满足特定的网络条件。比如,一个漏洞需要攻击者能够从网络访问到服务的某个特定端口。如果我们通过防火墙,严格限制了能访问该端口的源IP地址,那么即使漏洞理论上存在,其实际风险也被降到了极低。安全是一个动态的过程,修复漏洞是治本,而限制访问路径则是构建防御纵深。

4.2 使用UFW配置精细化访问策略

统信UOS(Debian)默认提供了ufw(Uncomplicated Firewall)工具,它是iptables的前端,配置起来更直观。我们的目标是:在保证业务正常访问的前提下,尽可能收紧SSH等服务的入口。

首先确保UFW没有启用,然后设置默认策略为拒绝所有入站、允许所有出站,这是最安全的起点:

sudo ufw disable # 如果之前启用过,先关闭

sudo ufw default deny incoming

sudo ufw default allow outgoing

接下来,根据业务需要放行端口。例如,除了SSH,服务器上可能还有Web服务(80/443)、数据库(3306)或NFS服务(111,2049)等。放行规则要遵循最小化原则,只开放必要的端口给必要的来源。

对于SSH(端口22),最佳实践是禁止对所有IP开放,只允许来自特定管理IP或IP段的连接。假设我们公司的运维出口IP是 203.0.113.100 和 198.51.100.0/24 这个网段,内网管理网段是 192.168.1.0/24,那么应该这样配置:

# 先放行其他必要的业务端口,例如NFS相关

sudo ufw allow 111/tcp

sudo ufw allow 2049/tcp

# 然后,严格限制SSH端口(22)的访问源

sudo ufw allow from 203.0.113.100 to any port 22

sudo ufw allow from 198.51.100.0/24 to any port 22

sudo ufw allow from 192.168.1.0/24 to any port 22

# 最后,显式拒绝所有其他地址对22端口的访问(可选,因为默认策略已是deny incoming)

# sudo ufw deny 22/tcp

特别注意顺序:UFW规则是按顺序匹配的,第一条匹配到的规则生效。一定要先设置允许(allow)规则,再设置拒绝(deny)规则,否则你的允许规则可能不生效。

4.3 UFW规则管理与状态检查

配置完成后,启用UFW并查看状态:

sudo ufw enable

sudo ufw status numbered

status numbered 会以带编号的列表形式显示所有规则,非常便于管理。如果你发现某条规则配置错了,或者需要删除某个旧的允许IP,可以使用编号来精准操作:

# 假设要删除编号为5的规则

sudo ufw delete 5

系统会提示你确认,输入 y 即可。在删除限制性规则(比如删除一个允许IP的规则)前,一定要再三确认自己还有其他可用的访问途径(比如通过控制台),否则可能会把自己锁在外面。

通过这套“补丁+防火墙”的组合拳,我的四台服务器不仅修复了已识别的代码层漏洞,还极大地缩小了网络攻击面。后续的周期性扫描报告也“干净”了许多。这种将漏洞修复与网络加固相结合的思路,在面对复杂的企业服务器环境时,显得更加稳健和可靠。安全没有一劳永逸,保持警惕,定期审查更新和规则,才是运维工作的常态。

网硕互联帮助中心

网硕互联帮助中心

评论前必须登录!

注册