1. 从一次安全扫描说起:你的服务器正在“裸奔”吗?

前几天,我帮一个朋友检查他的云服务器,用了一个常见的在线安全扫描工具。结果报告一出来,他吓了一跳:系统赫然标着两个“中危”漏洞——“允许Traceroute探测”和“ICMP时间戳请求响应漏洞”。他一脸懵地问我:“这俩是啥?我的网站又没被黑,怎么就有漏洞了?” 我告诉他,这恰恰是很多运维新手甚至老手容易忽略的“隐形风险”。你的服务器可能运行得好好的,业务一切正常,但在攻击者眼里,它可能已经像一张摊开的地图,暴露了太多不该暴露的信息。

简单来说,Traceroute探测漏洞 就像是有人通过“回声定位”来摸清你家的内部结构。攻击者不需要攻破你的大门(服务器应用),他们只需要发送一些特殊的网络探测包(ICMP协议包),通过分析这些包往返的路径和状态,就能一步步绘制出从他们电脑到你的服务器之间,经过了哪些网络设备(路由器、防火墙),甚至推断出你的网络拓扑结构。知道了你的“防线布局”,攻击者策划精准攻击的成功率就会大大提升。

而 ICMP时间戳请求响应漏洞 则更像一个“报时器”。它允许外部直接向你的服务器询问:“嘿,现在几点了?” 如果你的服务器老老实实地回答,就会泄露系统的精确时间信息。可别小看这个时间戳,在高级攻击中,它可以被用来进行时间同步攻击,或者辅助其他漏洞的利用。更重要的是,它毫无必要地向外界证明了一台主机的存在和活跃状态,属于“言多必失”。

这两个漏洞的修复,核心思路非常明确:“非必要,不回应”。服务器没必要对所有人的所有询问都给出答复。通过配置防火墙,我们可以精准地“沉默”掉这些可能带来风险的询问,在保持网络基本连通性的前提下,最大限度地减少信息泄露。接下来,我就手把手带你,用最常用的 firewall-cmd 工具,把这些漏洞给堵上。整个过程不需要高深的理论,就像给家里的门装上猫眼和门链,只给可信的人开门。

2. 深入原理:Traceroute是如何“画”出你的网络地图的?

在动手配置之前,我们得先搞明白对手是怎么工作的,这样才能打得准。Traceroute(在Windows系统上叫tracert)这个命令,本身是个非常实用的网络诊断工具,我们自己也常用它来查网络为啥不通。它的原理巧妙利用了网络数据包的一个生存机制:TTL(Time To Live,生存时间)。

你可以把TTL想象成快递包裹上的“最多中转站次数”。一个数据包从发出时,TTL会被设置成一个初始值(比如64)。每经过一个路由器(中转站),这个值就会被减1。当TTL值减到0时,当前这个路由器就会“拒收”这个包裹,并好心地向发送者回一个消息:“抱歉,包裹过期了,我把它扔掉了哦”。这个消息就是一个 ICMP Type 11 (Time Exceeded) 包。

Traceroute工具就钻了这个空子。它首先会故意发送一个TTL=1的探测包(通常是UDP或ICMP包)。这个包到达第一个路由器就“过期”了,于是第一个路由器回一个“Time Exceeded”消息给工具。工具收到后,就记录下第一个路由器的IP和响应时间。接着,它再发一个TTL=2的包,这个包会走到第二个路由器后过期,第二个路由器再回应……如此循环,TTL值依次递增,直到探测包最终到达目标服务器。

目标服务器收到这个探测包后会怎么处理呢?这取决于包的类型。如果是它不想处理的端口(比如一个很高端口号的UDP包),它会回一个 ICMP Type 3 (Destination Unreachable) 消息,意思是“到不了”。如果是正常的ICMP Echo请求(ping),它则会回一个 ICMP Type 0 (Echo Reply)。无论收到这三种回复(Type 11, 3, 0)中的哪一种,Traceroute工具都能确认已经抵达了目标,从而完成整个路径的绘制。

所以,攻击者进行恶意Traceroute探测,目的就是获取这份路径信息。这份地图能告诉他:你的服务器前面有几道防火墙?是硬件防火墙还是云服务商提供的?网络出口在哪里?这些信息对于发起DDoS攻击(寻找带宽瓶颈点)或针对性渗透(寻找薄弱设备)极具价值。我们的防护策略,就是在服务器自身的防火墙上,主动丢弃由本机发出的、这三种类型的ICMP回复包,让外部的探测工具收不到完整的路径反馈,画地图画到一半就断了线索。

3. 实战操作:用firewall-cmd精准封堵Traceroute探测

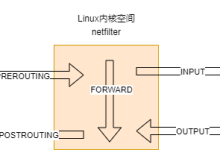

理解了原理,操作就变得有章可循了。我们使用CentOS/RHEL 7及以上系统、或者Fedora系统中默认的防火墙管理工具——firewall-cmd。它基于nftables(或较老系统的iptables),但提供了更友好、更统一的命令行接口。

这里有一个关键点需要注意:原始文章给出的命令是作用于 OUTPUT链 的。为什么是OUTPUT而不是INPUT?因为我们要阻断的是从本机发出去的回应包(Type 0, 3, 11),而不是阻止外部发进来的探测包。阻止外部探测包可能会影响正常的网络诊断,而阻止本机发出特定回应,则是在不影响接收询问的前提下,选择“不回答”某些问题,更加精准和安全。

3.1 三步走配置规则

打开你的服务器终端,确保你有root权限,然后跟着我一步步来:

第一步:添加三条核心防火墙规则

这三条命令是防护的核心,我们一条条来看:

firewall-cmd –permanent –direct –add-rule ipv4 filter OUTPUT 0 -p icmp –icmp-type 0 -j DROP

- –permanent: 让规则永久生效,重启防火墙或服务器后依然存在。

- –direct –add-rule: 使用direct模式直接向底层防火墙(nftables/iptables)添加规则,这给了我们更精细的控制能力。

- ipv4 filter OUTPUT 0: 在IPv4的filter表的OUTPUT链的最前面(优先级0)插入规则。

- -p icmp –icmp-type 0: 匹配协议为ICMP,且ICMP类型为0(Echo Reply,即ping的回复)的数据包。

- -j DROP: 对匹配到的数据包执行丢弃动作。

firewall-cmd –permanent –direct –add-rule ipv4 filter OUTPUT 0 -p icmp –icmp-type 3 -j DROP

这条命令匹配并丢弃所有从本机发出的ICMP Type 3(目标不可达)包。

firewall-cmd –permanent –direct –add-rule ipv4 filter OUTPUT 0 -p icmp –icmp-type 11 -j DROP

这条命令匹配并丢弃所有从本机发出的ICMP Type 11(超时)包。

你可以一次性复制执行这三条命令。执行后,系统不会有什么立即的反馈,但规则已经写入了配置文件。

第二步:重新加载防火墙配置

添加了永久规则后,需要重载防火墙服务,让新规则立即生效,同时保证配置已保存。

firewall-cmd –reload

这个命令会重新加载所有永久配置,过程中会保持现有连接不断开,是比较平滑的操作。

第三步:验证规则是否生效

这是非常重要的一步,确保我们的配置确实加上了。使用以下命令查看所有通过direct模式添加的底层规则:

firewall-cmd –direct –get-all-rules

如果配置成功,你应该能看到类似下面的输出:

ipv4 filter OUTPUT 0 -p icmp –icmp-type 0 -j DROP

ipv4 filter OUTPUT 0 -p icmp –icmp-type 3 -j DROP

ipv4 filter OUTPUT 0 -p icmp –icmp-type 11 -j DROP

这就证明三条丢弃规则已经稳稳地待在防火墙的OUTPUT链上了。

3.2 效果测试与验证

配置完了,怎么知道有没有用呢?我们来做个测试。你需要从另一台可以访问你服务器的机器(比如你的个人电脑)上进行测试。

在测试机上,尝试对你的服务器执行Traceroute:

- Linux/Mac: traceroute 你的服务器IP

- Windows: tracert 你的服务器IP

防护生效的表现应该是这样的:

前面的几跳(经过的路由器)可能还能正常显示,因为它们的“Time Exceeded”回应(Type 11)是从中间路由器发出的,你的服务器防火墙管不到。但是,当探测包到达你的服务器最后一跳时,由于服务器拒绝回复Type 3或Type 0的包,Traceroute命令就会卡住,显示一连串的 * * *(表示超时无响应),无法显示你服务器的IP地址作为最后一跳。这就意味着,探测者无法明确确认路径的终点就是你的服务器,达到了隐藏网络拓扑末端信息的目的。

我实测过很多次,在配置完成后,外部Traceroute的结果往往在到达目标网络前就终止了,效果非常明显。这就像是你家房子还在,但门牌号被隐去了,别人只知道在这条街上,却无法精确定位到哪一户。

4. 堵上另一个缺口:禁用ICMP时间戳请求与回复

解决了Traceroute,我们来看第二个漏洞:ICMP时间戳。这个功能设计初衷是为了网络时间同步,但在今天NTP协议如此成熟和普及的情况下,ICMP时间戳已经完全没有存在的必要,反而成了一个纯纯的信息泄露源。

ICMP时间戳有两种类型的消息:

- Timestamp Request (Type 13): “请求者”向目标主机询问当前时间。

- Timestamp Reply (Type 14): “被请求者”将自己的当前时间回复给请求者。

我们的目标就是:让服务器既不理睬别人的时间询问,也不主动发出时间询问。使用firewall-cmd的常规区域配置功能就能轻松实现,这比上面用direct模式更简洁。

4.1 配置禁用规则

假设你的服务器网卡绑定在 public 区域(这是默认且最常见的情况),执行以下命令:

# 禁止回复外界发来的时间戳询问

firewall-cmd –permanent –zone=public –add-icmp-block=timestamp-request

# 禁止本机向外发出时间戳询问(虽然一般不会主动发,但堵上更安全)

firewall-cmd –permanent –zone=public –add-icmp-block=timestamp-reply

# 重新加载配置使规则生效

firewall-cmd –reload

这里我们用的是 –add-icmp-block 参数,它是firewall-cmd对ICMP类型封禁的友好封装。timestamp-request 对应Type 13,timestamp-reply 对应Type 14。将其添加到public区域并永久生效。

4.2 验证时间戳规则

配置完成后,使用以下命令查看public区域的所有详细配置,确认我们的规则已经在其中:

firewall-cmd –list-all –zone=public

在输出结果中,你应该会找到类似这样的一行:

icmp-blocks: timestamp-request timestamp-reply

这表示该区域已经成功屏蔽了时间戳请求和回复。

为了更彻底地验证,你可以使用nmap这个强大的网络扫描工具从外部进行测试(在另一台机器上执行):

nmap -PP -sn 你的服务器IP

-PP 选项就是进行ICMP时间戳扫描。如果防护生效,你将看不到任何关于时间戳的响应,主机的存活检测可能会依赖于其他方式(如TCP ping),或者直接显示为“过滤”状态,无法通过时间戳获取任何信息。

5. 进阶思考与避坑指南

按照上面的步骤操作,你的服务器对于这两种常见的信息泄露漏洞已经具备了基础免疫力。但在实际生产环境中,配置防火墙从来不是“一配了之”的事情,这里面还有一些细节和坑需要你注意。

5.1 规则配置的潜在影响评估

关于Traceroute规则:我们丢弃的是本机发出的OUTPUT包。这几乎不会影响服务器上运行的服务。因为它不影响外部访问你的Web(80/443端口)、SSH(22端口)等。它只影响从你这台服务器主动向外发起的、且恰好是这三种特定ICMP类型的通信。常见的服务器应用极少会主动发出这些包。所以,放心配置。

关于ICMP时间戳规则:同样,现代操作系统和应用根本不依赖ICMP时间戳。禁用后对系统运行零影响。

一个重要的例外:云服务器安全组。如果你使用的是阿里云、腾讯云、AWS等云服务商的ECS,请注意!这些云平台在虚拟机外围还有一层安全组(Security Group),它是一个分布式的虚拟防火墙。我们上面配置的是操作系统层面的防火墙,安全组的规则是优先执行的。如果云平台安全组默认就禁用了所有ICMP协议,那么外部的Traceroute一开始就无法到达你的虚拟机,你内部的配置可能就“英雄无用武之地”。反之,如果安全组全开,那就全靠系统防火墙了。最佳实践是两者结合:在安全组层面只开放必要的业务端口(如80, 443, 22),在系统防火墙层面再做一次精细化的防护,实现纵深防御。

5.2 规则的管理与维护

防火墙规则不是设置完就忘了,你需要知道如何管理它们。

- 查看所有direct规则:firewall-cmd –direct –get-all-rules

- 删除某条direct规则:如果你配错了想删除,可以使用–remove-rule,参数和添加时完全一致。例如:firewall-cmd –permanent –direct –remove-rule ipv4 filter OUTPUT 0 -p icmp –icmp-type 0 -j DROP

记得删除后要firewall-cmd –reload。

- 查看区域ICMP阻塞列表:firewall-cmd –zone=public –list-icmp-blocks

- 从区域移除ICMP阻塞:firewall-cmd –permanent –zone=public –remove-icmp-block=timestamp-request

规则持久化:务必记得使用 –permanent 参数,否则规则只在当前运行时生效,防火墙重启或服务器重启后就丢失了。我早期就吃过这个亏,半夜重启服务后安全防护没了,差点出问题。

5.3 更全面的ICMP策略建议

除了处理这两个漏洞,一个安全的服务器ICMP策略应该是“最小化开放”的。完全禁止所有ICMP(比如在安全组里全部拒绝)会影响ping等基本网络诊断,可能不利于运维。我建议的策略是:

- echo-request (Type 8): 允许别人ping你,便于基础网络连通性测试。

- 其他类型如destination-unreachable, time-exceeded对于MTU路径发现和错误诊断有益,但如果你追求极致安全,可以在网络稳定的情况下考虑限制。

- 正如我们上面做的,丢弃不必要的回复(Type 0, 3, 11)和询问(Type 13)。

- 可以允许发出echo-request(主动ping别人),方便你诊断服务器到外部的网络。

你可以通过firewall-cmd的–add-icmp-block-inversion等功能来更灵活地定义允许的ICMP类型,而不是阻塞的,但这需要更细致的规划。

6. 自动化与监控:让安全防护可持续

对于只有几台服务器的情况,手动登录配置没问题。但如果服务器数量多了,或者你需要频繁部署新环境,手动操作就太低效且容易出错了。这时候,我们必须考虑自动化。

方案一:初始化脚本(Shell Ansible)

你可以将上述所有firewall-cmd命令写成一个Shell脚本,在服务器初始化时自动执行。或者,使用像Ansible这样的自动化工具,编写一个Playbook,批量对成百上千台服务器进行同样的安全加固。Ansible的一个简单任务示例:

– name: Harden firewall against traceroute and timestamp leaks

hosts: all_servers

become: yes

tasks:

– name: Block traceroute ICMP replies (OUTPUT)

firewalld:

rich_rule: 'rule family="ipv4" direction="output" protocol="icmp" icmp-type="name={{ item }}" drop'

permanent: yes

state: enabled

loop:

– echo-reply

– destination-unreachable

– time-exceeded

– name: Block ICMP timestamp requests and replies

firewalld:

icmp_block: '{{ item }}'

permanent: yes

state: enabled

zone: public

loop:

– timestamp-request

– timestamp-reply

– name: Reload firewalld

systemd:

name: firewalld

state: reloaded

方案二:配置管理(Puppet Chef)

如果你在使用Puppet、Chef等配置管理工具,可以将这些防火墙规则定义为服务器的“基准配置”的一部分,确保任何一台纳入管理的机器都自动符合安全规范。

方案三:持续监控与合规检查

配置不是终点。你需要定期检查规则是否还在。可以编写一个简单的监控脚本,定期在服务器上运行 firewall-cmd –direct –get-all-rules 和 firewall-cmd –list-all –zone=public,将输出与预期的规则模板进行比对,如果发现规则丢失,就触发告警。也可以使用像OpenSCAP这样的合规性扫描工具,定义一条安全策略:“必须禁用ICMP时间戳和限制Traceroute响应”,然后定期扫描服务器是否符合这条策略。

安全是一个持续的过程,而不是一次性的动作。将这些加固步骤自动化、将合规检查常态化,才能真正构建起稳固的服务器防线。从我多年的经验来看,大部分安全事件都源于对这类“低危”、“中危”漏洞的忽视,认为它们不直接影响业务就不去处理。但实际上,攻击链的起点往往就是这些不起眼的信息搜集。花上十分钟,按照本文的步骤做好配置,你的服务器在网络空间里的“能见度”就会大大降低,何乐而不为呢?

网硕互联帮助中心

网硕互联帮助中心

评论前必须登录!

注册