春秋云境CVE-2023-38633

1.阅读靶场介绍这里我们能得到的信息就是通过在 xi:include 元素中使用 href\".?../../../../../../../../../../e...

1.阅读靶场介绍这里我们能得到的信息就是通过在 xi:include 元素中使用 href\".?../../../../../../../../../../e...

React2Shell(CVE-2025-55182)作为React生态近年来最具破坏性的满分RCE漏洞,其核心源于R...

欧洲密码杂凑算法RIPEMD-128 RIPEMD-128算法简介 MD4是最初出现的基于代数知识和布尔运算的杂凑函数。随着MD4的公开,出现...

从零构建三层网络攻防实验环境 写在前面 在真实企业环境中,攻击者往往不可能直接进入核心内网,而是需要经过多个网络分层...

当服务器被入侵后:我的48小时应急响应全记录(含取证工具清单) 凌晨3点17分,手机刺耳的告警铃声将我从...

CTF BUUOJ [ACTF新生赛2020]crypto-rsa0 Writeup 一、题目描述 题目来源:ACTF新生赛2020 题目分类&#...

一、漏洞核心信息全景梳理项目详情漏洞编号CVE-2026-0863影响产品n8n 开源工作流自动化平台(Python Task Executor ...

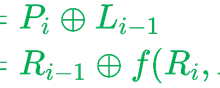

基于Blowfish和CAST的分组加密算法Blow-CAST-FishBlow-CAST-Fish算法简介Blow-CAST-Fish算法是一种Feistel...

CVE-2025-13878是ISC官方于2026年1月21日披露的BIND 9 DNS服务器高严重性可达断言漏洞(CWE-617)...

一、SQL 联合查询注入 详细解题步骤核心前提目标:通过联合查询注入获取数据库敏感数据(库名、表名、列名、账号密码)适...