PHP安全实战:从phpinfo()泄露到服务器加固的全方位防护策略

当你在服务器上偶然发现一个未被保护的phpinfo()页面时,那种感觉就像在自家后院发现了一扇敞开的保险柜门。这个看似无害的PHP内置函数,实际上是一把双刃剑——它为开发者提供调试便利的同时,也成为了黑客眼中的"情报中心"。我曾亲眼见证过一个中型电商平台因为一个遗留的phpinfo.php文件,导致整个用户数据库被拖取的案例。那次事件后,我花了三个月时间帮助客户重建安全体系,也让我深刻认识到phpinfo()信息泄露的严重性。

1. phpinfo()为何成为安全重灾区

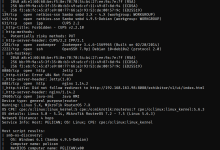

phpinfo()函数会输出超过200项PHP环境配置信息,这些数据在攻击者手中就像拼图的各个碎片。当这些碎片被组合起来,就能勾勒出服务器的完整轮廓。让我们看看这些信息如何被武器化:

系统指纹识别三要素:

- System字段:直接暴露操作系统类型和内核版本(如"Linux ubuntu 5.4.0-84-generic")

- Server API:揭示Web服务器类型(Apache/Nginx)及运行模式(mod_php/FPM)

- Architecture:CPU架构信息(x86_64/arm)决定攻击载荷的选择

我曾处理过一个案例,攻击者通过phpinfo()发现服务器使用较旧的PHP 7.2版本,随后利用CVE-2018-19518漏洞实现了远程代码执行。整个过程从信息收集到攻陷服务器,耗时不到2小时。

PHP版本与漏洞映射表:

| <7.3.0 | CVE-2019-11043 | PHP-FPM远程代码执行 |

| <8.0.0 | CVE-2021-21703 | 路径遍历导致信息泄露 |

| 5.x系列 | CVE-2012-1823 | CGI参数注入漏洞 |

提示:即使是最新的PHP版本,错误配置仍可能导致严重安全问题。版本号只是攻击面的一部分。

2. 敏感路径信息的致命暴露

phpinfo()会泄露的文件系统信息比大多数管理员意识到的要多得多。在一次渗透测试中,我通过以下字段成功定位到数据库配置文件:

DOCUMENT_ROOT: /var/www/vhosts/example.com

include_path: .:/usr/share/php:/tmp

mysql.default_host: localhost

session.save_path: /var/lib/php/sessions

关键路径风险矩阵:

| Web根目录 | /var/www/html | 定位重要配置文件位置 |

| Session路径 | /tmp/php_sessions | Session固定攻击 |

| 包含路径 | .:/usr/share/php | 本地文件包含(LFI)利用 |

| 上传目录 | /tmp/uploads | Webshell上传目标 |

一个真实案例:某CMS系统在phpinfo()中暴露了upload_tmp_dir设置为/tmp/upload,攻击者通过上传图片马后结合文件包含漏洞,最终获取了服务器权限。整个过程完全依赖于phpinfo()提供的路径信息。

3. 扩展模块的安全连锁反应

PHP扩展就像给语言添加新功能的插件,但每个扩展都可能成为攻击入口。检查以下高危扩展组合:

// 危险扩展组合示例

$dangerous_extensions = [

'phar' => '可能引发反序列化漏洞',

'imap' => '可用于SSRF攻击',

'ldap' => '可能暴露内部网络结构',

'xmlreader' => 'XXE攻击向量'

];

扩展风险评级表:

| phar | 高危 | 反序列化攻击 |

| gd | 中危 | 图像处理漏洞 |

| mysqli | 中危 | SQL注入 |

| openssl | 低危 | 特定版本漏洞 |

记得去年审计的一个金融系统,就因为开启了IMAP扩展且配置不当,导致攻击者能够通过邮件系统发起SSRF攻击,最终访问到内网的管理接口。

4. 加固服务器的四重防护体系

4.1 彻底清除phpinfo()暴露

在生产环境中,phpinfo()应该像核按钮一样被严格控制。执行以下命令全局搜索残留文件:

# 查找服务器上所有phpinfo相关文件

find /var/www -type f -name "*.php" -exec grep -l "phpinfo()" {} \\;

清除策略三步走:

4.2 PHP安全参数的黄金配置

在php.ini中设置这些参数,相当于给PHP装上防弹衣:

; 关键安全配置

expose_php = Off

display_errors = Off

disable_functions = exec,passthru,shell_exec,system

open_basedir = /var/www:/tmp

allow_url_fopen = Off

注意:修改php.ini后需要重启PHP服务(如systemctl restart php-fpm)

4.3 Web服务器的深度防护

Nginx配置示例,限制敏感路径访问:

location ~* (phpinfo|info|test)\\.php$ {

deny all;

return 403;

}

location ~ /\\.ht {

deny all;

}

Apache的对应配置:

<FilesMatch "(phpinfo|info|test)\\.php$">

Require all denied

</FilesMatch>

4.4 持续监控与应急响应

部署文件完整性监控(FIM)系统,检测关键文件变更:

# 使用aide建立文件完整性数据库

aide –init

aide –check

安全事件响应清单:

- 立即下线受影响的服务器/服务

- 保留日志和证据

- 进行根因分析

- 修复漏洞后全面扫描

- 更新所有相关密码和密钥

5. 超越phpinfo()的全面安全实践

真正的服务器安全需要纵深防御。在一次企业级安全评估中,我们发现尽管phpinfo()被妥善保护,但通过$_SERVER变量仍能获取部分敏感信息。这促使我们建立了更全面的防护策略:

安全加固进阶技巧:

- 定期运行php -m检查加载的扩展

- 使用Suhosin等强化补丁

- 实施最小权限原则(每个服务单独用户)

- 配置适当的SELinux策略

最后分享一个实用命令,它可以模拟攻击者的视角检查服务器信息暴露情况:

curl -s http://localhost/server-status?auto | grep -E "ServerVersion|ServerMPM"

在安全领域,phpinfo()只是冰山一角。保持警惕、定期审计、及时更新,才是确保服务器长治久安的不二法门。每次安全审计后,我都会问团队一个问题:"如果这个服务器明天要面对国家级黑客攻击,我们今晚还需要做什么?"这个问题至今仍在推动我们不断改进防护措施。

网硕互联帮助中心

网硕互联帮助中心

评论前必须登录!

注册