2026年渗透测试面试题总结-30(题目+回答)

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎...

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎...

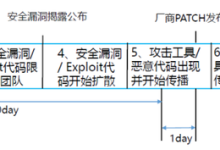

PHP安全实战:从phpinfo()泄露到服务器加固的全方位防护策略 当你在服务器上偶然发现一个未被保护的phpinfo()页面时,...

5个冷门但高效的子域名收集工具实战指南 在渗透测试和安全研究领域,子域名收集往往是信息收集阶段最关键的环节之一。虽然市面上有大量知名工具可供选择,但真正高效的...

在Web渗透测试与网络安全攻防对抗中,单一漏洞的利用价值正被逐步压缩,而由基础请求头管控疏漏引发的组合漏洞攻击,因其隐...

前言 随着互联网的不断发展,现在的Web开发发展越来越快,更多的企业选择使用框架快速搭建自己的系统。在众多的框架中,S...

文章浏览阅读639次,点赞11次,收藏4次。摘要: 本文为网络安全工程师提供lsof命令的全面指南及与netstat的对比分析。lsof可深度关联进程、文件和网...

文章浏览阅读1.3k次,点赞42次,收藏25次。MSF依赖PostgreSQL数据库存储渗透测试数据,但配置不当会导致启动卡顿。本文详解MSF数据库管理方法:1...

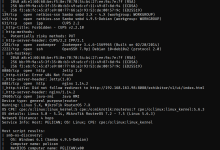

文章浏览阅读36次。本文记录了针对目标主机192.168.163.98的渗透测试过程。通过Nmap扫描发现开放端口和Exhibitor Web应用(1.0版本)...

文章浏览阅读573次,点赞19次,收藏11次。摘要 本文介绍了渗透测试的基本概念、实施步骤和靶场实践。渗透测试是一种模拟黑客攻击的安全评估方法,强调合法授权和可...

文章浏览阅读41次。本文主要介绍了网络安全中Web入侵后门检测、Java内存马查杀技术、VIM编辑器基础和Linux用户组管理四个核心内容。在Web入侵检测方面...