![[破阵阁・网安淬锋公开赛 决赛] Secure File Viewer WP-网硕互联帮助中心](https://www.wsisp.com/helps/wp-content/uploads/2026/02/20260213154948-698f481c69403-220x150.png)

[破阵阁・网安淬锋公开赛 决赛] Secure File Viewer WP

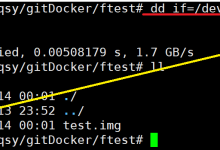

这道题是一个类似文件包含的题目,可以看到题目已经告诉你flag在根目录的地方了,从网站上可以知道有一个图片正在显示,根...

![[破阵阁・网安淬锋公开赛 决赛] Secure File Viewer WP-网硕互联帮助中心](https://www.wsisp.com/helps/wp-content/uploads/2026/02/20260213154948-698f481c69403-220x150.png)

这道题是一个类似文件包含的题目,可以看到题目已经告诉你flag在根目录的地方了,从网站上可以知道有一个图片正在显示,根...

网络安全是数字时代的基石,但学习过程中必须严守法律红线。 根据《中华人民共和国网络安全法》《数据安全法》等法律法规,任何未经授权的...

文章浏览阅读2.3k次,点赞53次,收藏61次。本文介绍了Linux系统管理和隔离相关的重要命令与概念: Namespace:Linux内核资源隔离机制,通过不...

文章浏览阅读737次,点赞30次,收藏9次。在这个数字化时代,服务器就像是我们的"数字金库",里面存放着各种珍贵的数据资产。但是,你有没有想...

文章浏览阅读2.7k次,点赞33次,收藏25次。本文系统介绍了判断网站服务器是否使用GBK编码的5种方法:1)检查HTTP响应头的Content-Type字段;...

文章浏览阅读949次,点赞5次,收藏11次。暴力破解 (Brue Force) 是一种攻击方法 (穷举法),简称为“爆破”,黑客通过反复猜解和实验,旨在以暴力手...

文章浏览阅读884次,点赞10次,收藏24次。反向代理在 Linux 系统中(如通过 Nginx 实现)是常见的架构设计,在渗透测试中识别它至关重要。通过 HT...

![[01] SQL注入漏洞解析:如何利用LOAD_FILE()和SELECT INTO OUTFILE读取与写入服务器文件[webshell] 超详细文章-网硕互联帮助中心](https://www.wsisp.com/helps/wp-content/uploads/2025/04/20250419001618-6802eb529fab7-220x150.png)

文章浏览阅读1w次,点赞65次,收藏36次。SQL注入漏洞的两种常见利用方式:SQL读取文件漏洞和SQL写入文件漏洞。攻击者可通过特定的SQL函数(如LOAD_...

文章浏览阅读1k次,点赞21次,收藏16次。访问同一个资源时,/Example 和 /example 的响应不同,可能是Linux系统;若无差异,则可能是Win...