怎么将目标识别的坐标框应用矫正的矩阵画到检测图上?如何实现?

文章浏览阅读294次,点赞12次,收藏5次。🏆本文收录于 《全栈Bug调优(实战版)》 专栏,该专栏专注于分享我在真实项目开发中遇到的各类疑难Bug及其深层成因...

文章浏览阅读294次,点赞12次,收藏5次。🏆本文收录于 《全栈Bug调优(实战版)》 专栏,该专栏专注于分享我在真实项目开发中遇到的各类疑难Bug及其深层成因...

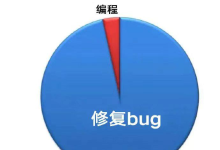

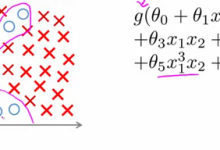

文章浏览阅读339次,点赞8次,收藏2次。无论是线性回归还是逻辑回归都有这样一个缺点,即:当特征太多时,计算的负荷会非常大。下面是一个例子,使用x1x_1x1...

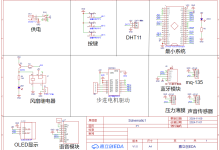

文章浏览阅读7次。题目:基于stm32的智能婴儿床主控:STM32显示:OLED显示屏温湿度:dht11MQ135空气质量传感器异物监测:压力薄膜s声音传感器通...

文章浏览阅读24次。我个人使用感觉更好用方便,只需要双击既可以打开清理,不用安装,还能直接清理简直不要太爽。而且还可以设置定期清理计划。时刻保持计算机的流畅,真...

文章浏览阅读37次。封装是指将对象的属性(数据)和方法(操作)捆绑在一起,并通过访问控制符限制外部对内部细节的直接访问,仅暴露必要的接口(方法)。简单说:“隐藏...

文章浏览阅读275次。Spring事务管理摘要 Spring事务管理通过@Transactional注解确保数据库操作的原子性。示例展示了部门删除操作需要同步删...

文章浏览阅读314次,点赞5次,收藏4次。它维护着关于Topic、分区、副本等状态的元数据,并通过与ZooKeeper(在较新版本中,也可以使用基于Raft的K...

文章浏览阅读16次。基于.net高校财务管理系统/c#/asp.net/sql server 设计开发

文章浏览阅读186次。OpenAI 联合创始人、首席执行官萨姆・奥尔特曼将 GPT-5 类比为可以按需召唤的 “博士级专家”,能够随时助力用户达成各种复杂目标,...

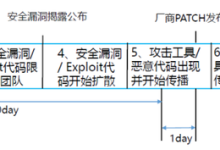

文章浏览阅读573次,点赞19次,收藏11次。摘要 本文介绍了渗透测试的基本概念、实施步骤和靶场实践。渗透测试是一种模拟黑客攻击的安全评估方法,强调合法授权和可...