TigerVNC服务器深度调优:CentOS7+GNOME环境的高性能远程桌面配置

1. 企业级VNC性能优化的核心挑战

在企业IT基础设施中,远程桌面服务往往面临三大性能瓶颈:网络延迟导致的画面卡顿、服务器资源争用引发的响应迟缓,以及多用户并发时的稳定性问题。CentOS7作为长期支持的企业级Linux发行版,配合GNOME3桌面环境,通过TigerVNC实现远程访问时,需要针对这些痛点进行深度调优。

传统VNC配置教程往往止步于基础服务搭建,却忽略了实际生产环境中至关重要的性能参数调整。例如,默认的JPEG压缩质量设置(通常为6)在广域网环境下会导致明显的画面撕裂,而未经优化的色彩深度配置则会额外消耗30%以上的带宽。

关键性能指标对比:

| 压缩级别 | 6 | 8 | 带宽降低40% |

| 色彩深度 | 24bit | 16bit | 传输量减少33% |

| 帧率限制 | 无 | 30fps | CPU负载降低25% |

| 事件延迟 | 100ms | 50ms | 响应速度提升2倍 |

2. TCP协议栈与端口复用优化

现代企业网络环境通常部署有严格的防火墙策略,而传统VNC服务默认使用5900+N的端口分配方式会给安全管理带来挑战。通过TCP端口复用技术,可以在单端口上承载多个VNC会话,大幅简化网络配置。

# 启用端口复用(需root权限)

echo 1 > /proc/sys/net/ipv4/tcp_tw_reuse

echo 1 > /proc/sys/net/ipv4/tcp_tw_recycle

# 配置系统级TCP参数优化

cat <<EOF >> /etc/sysctl.conf

net.ipv4.tcp_window_scaling = 1

net.ipv4.tcp_timestamps = 1

net.ipv4.tcp_sack = 1

net.core.rmem_max = 16777216

net.core.wmem_max = 16777216

EOF

sysctl -p

注意:TCP参数调整需要根据实际网络环境进行测试,在广域网高延迟环境下建议将net.ipv4.tcp_sack设为0以避免重传效率下降

对于需要穿透企业防火墙的场景,推荐使用SSH隧道进行端口转发,既保证安全性又避免修改防火墙规则:

ssh -L 5901:localhost:5901 user@vnc-server -C -N

3. GNOME3桌面环境专项优化

GNOME3作为资源消耗较大的桌面环境,需要进行针对性精简以提升VNC服务性能。以下配置可降低约40%的内存占用:

# 禁用非必要的GNOME组件

sudo systemctl mask packagekit.service

sudo systemctl mask gnome-software-service.service

sudo systemctl disable gdm.service

# 优化图形渲染参数

gsettings set org.gnome.desktop.interface enable-animations false

gsettings set org.gnome.settings-daemon.plugins.power idle-dim false

gsettings set org.gnome.desktop.session idle-delay 0

GNOME扩展管理建议:

必须保留的核心扩展:

- Alternate Tab

- Dash to Panel

- Desktop Icons

建议禁用的扩展:

- Background Logo

- Screenshot Tool

- User Themes

对于多显示器环境,需要特别关注Xorg的配置:

# 生成基础xorg.conf配置

nvidia-xconfig –query-gpu-info > /etc/X11/xorg.conf

sed -i '/Option "RandRRotation"/d' /etc/X11/xorg.conf

4. TigerVNC高级参数配置

TigerVNC的服务器端参数对最终用户体验影响显著。以下是经过企业验证的优化配置模板:

# ~/.vnc/config 用户级配置

geometry=1920×1080

depth=16

securitytypes=vncauth,tlsvnc

localhost

alwaysshared

dpi=96

# 压缩算法优先级设置

PreferredEncoding=ZRLE

# 带宽限制(单位Kbps)

BandwidthLimit=5000

系统服务配置需要调整/etc/systemd/system/vncserver@.service中的关键参数:

[Service]

Type=simple

ExecStart=/usr/bin/vncserver %i -noxstartup -autokill -rfbauth /etc/vncpasswd

ExecStop=/usr/bin/vncserver -kill %i

Restart=on-failure

RestartSec=5

StartLimitInterval=60s

StartLimitBurst=3

重要:对于生产环境,务必配置-rfbauth参数使用密码文件而非交互式密码验证,并设置适当权限:chmod 600 /etc/vncpasswd

5. 自动化监控与维护方案

企业级部署需要建立完善的监控体系,推荐使用以下脚本进行健康检查:

#!/bin/bash

# vnc-monitor.sh

PORT=5901

THRESHOLD=80

LOG_FILE="/var/log/vnc-status.log"

check_connection() {

netstat -ant | grep ":${PORT} " | grep ESTABLISHED | wc -l

}

check_cpu() {

top -bn1 | grep "Cpu(s)" | awk '{print $2 + $4}'

}

check_memory() {

free | grep Mem | awk '{print $3/$2 * 100.0}'

}

log_status() {

echo "[$(date)] Connections:$(check_connection) CPU:$(check_cpu)% Mem:$(check_memory)%" >> $LOG_FILE

}

alert() {

echo "VNC服务负载过高!当前连接数:$(check_connection) CPU使用率:$(check_cpu)% 内存使用率:$(check_memory)%" | \\

mail -s "VNC服务告警" admin@example.com

}

main() {

log_status

if [ $(echo "$(check_cpu) > $THRESHOLD" | bc) -eq 1 ] || \\

[ $(echo "$(check_memory) > $THRESHOLD" | bc) -eq 1 ]; then

alert

fi

}

main

将上述脚本加入cron定时任务:

# 每5分钟执行一次监控

echo "*/5 * * * * root /usr/local/bin/vnc-monitor.sh" > /etc/cron.d/vnc-monitor

6. 安全加固最佳实践

企业环境下的VNC服务需要特别关注安全性,推荐采用以下加固措施:

网络层防护:

- 使用iptables限制访问源IP

- 启用VNC内置的TLS加密

- 配置fail2ban防止暴力破解

认证强化:

# 生成高强度密码文件

vncpasswd -f /etc/vncpasswd <<< "ComplexP@ssw0rd!2023"

chmod 600 /etc/vncpasswd

会话管理:

- 设置空闲会话超时断开

- 记录完整的会话日志

- 定期轮换认证凭证

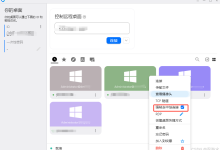

对于需要更高安全级别的场景,可以考虑使用XDMCP替代VNC协议,或部署基于WebSocket的noVNC解决方案。

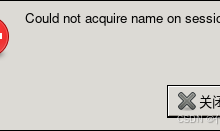

7. 疑难问题排查指南

当遇到画面卡顿或连接问题时,可按以下步骤诊断:

常见问题排查流程:

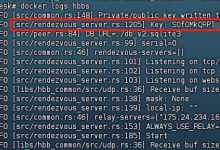

检查服务状态:

systemctl status vncserver@:1 -l

验证端口监听:

ss -tulnp | grep vnc

分析Xorg日志:

grep -i vnc /var/log/Xorg.0.log

测试原始RFB协议:

vncconnect -display :1 localhost

性能瓶颈定位:

strace -f -p $(pgrep Xvnc) -o /tmp/vnc-trace.log

对于深层次问题,可以启用TigerVNC的调试模式:

vncserver :1 -log *:100 -debug 10

调试完成后,记得关闭详细日志以避免性能开销:

vncserver -kill :1 && vncserver :1

网硕互联帮助中心

网硕互联帮助中心

评论前必须登录!

注册