1. 为什么你的MQTT连接需要“上锁”?聊聊SSL/TLS的重要性

我刚开始接触物联网项目的时候,总觉得设备能连上服务器、能收发数据就万事大吉了。直到有一次,我们一个智能家居的测试项目,被隔壁工位的同事用个简单的抓包工具,就把所有设备的开关指令、温度数据看得一清二楚,那一刻真是后背发凉。你想想,如果这是真实的家庭环境,你家的空调开关、门窗状态甚至摄像头画面,都能被别人随意窥探,这安全漏洞可就大了。所以,给MQTT通信“上把锁”,也就是启用SSL/TLS,绝不是可有可无的选修课,而是保护你数据隐私和系统安全的必修课。

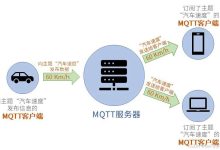

简单来说,MQTT本身是一种轻量级的消息协议,它设计之初为了高效和低功耗,并没有内置复杂的安全机制。数据在网络中传输,就像明信片一样,谁都能看到上面的内容。而SSL/TLS协议,就是给这张“明信片”套上了一个只有收发双方才有钥匙的加密信封。它主要解决了三个核心问题:身份认证、数据加密和完整性校验。身份认证确保你连接的是真正的服务器,而不是黑客伪造的“钓鱼”服务器;数据加密让传输的内容变成一堆乱码,即使被截获也无法解读;完整性校验则保证数据在传输过程中没有被篡改过,比如把“关闭阀门”的指令改成“打开阀门”。

对于EMQ X这样的MQTT消息服务器来说,启用SSL/TLS意味着你可以为所有接入的设备(无论是单片机、手机App还是后端服务)建立一个可信、私密的通信通道。无论是智能电表上传的用电数据,还是车载终端发送的GPS位置,都能得到有效保护。这不仅仅是技术合规的要求,更是对用户隐私和业务安全的负责。接下来,我就手把手带你走一遍从证书准备到连接测试的完整流程,你会发现,给EMQ X“上锁”其实没想象中那么复杂。

2. 实战第一步:搞定你的“数字身份证”——证书准备全攻略

要给通信加密,首先得有个“数字身份证”,也就是证书。这就像现实世界里,你要证明“你是你”,需要出示身份证,而公安局就是颁发机构(CA)。在TLS世界里,服务器也需要一个由可信CA颁发的证书,来向客户端证明“我是真正的服务器”。这里我们通常会遇到两种场景:使用权威机构购买的证书,或者自己在内网测试时生成自签名证书。

2.1 方案A:使用受信任的权威CA证书(生产环境首选)

如果你的服务是对公网用户提供的,比如一个商业化的物联网SaaS平台,那么你必须使用像DigiCert、GlobalSign、Let‘s Encrypt(免费)这类权威CA签发的证书。用户设备(如手机App)的操作系统或浏览器里已经内置了这些权威CA的根证书,所以能自动信任由它们签发的服务器证书,连接时不会出现安全警告。购买或申请到证书后,你通常会得到一个证书文件(可能是.crt或.pem格式)和一个私钥文件(.key格式)。为了后续配置方便,我习惯将它们重命名为emqx.crt和emqx.key,然后放到EMQ X服务器指定的目录下即可。这个方案的优势是省心、通用,客户端无需额外配置,是面向公众服务的标准做法。

2.2 方案B:自己动手制作自签名证书(测试/内网环境)

在开发测试、或者封闭的内网物联网环境中,申请付费证书可能比较麻烦,这时自签名证书就派上用场了。你可以把自己当成“公安局”,自己签发证书。虽然客户端不会自动信任你这家“自封的CA”,但我们可以通过手动将自签名的CA证书安装到客户端来解决信任问题。整个过程依赖OpenSSL工具,大部分Linux/macOS系统都自带,Windows上也可以轻松安装。

首先,我们需要创建自己的根CA(证书颁发机构)。这相当于成立一家自己的“证书公安局”。打开终端,执行以下命令生成CA的私钥,2048指定了密钥长度,安全性足够:

openssl genrsa -out my_root_ca.key 2048

接着,用这个私钥生成自签名的根CA证书。-days 3650表示证书10年内有效,你可以按需调整:

openssl req -x509 -new -nodes -key my_root_ca.key -sha256 -days 3650 -out my_root_ca.pem

执行这个命令时,会交互式地让你输入一些国家、地区、组织等信息,这些会体现在证书里。对于测试,一路回车用默认值也行。

有了“公安局”(根CA),现在我们要为EMQ X服务器这个“公民”颁发“身份证”了。同样,先为服务器生成一对私钥:

openssl genrsa -out emqx.key 2048

然后,我们需要创建一个配置文件(比如叫openssl.cnf),来定义证书的一些扩展属性,最关键的是subjectAltName(主题备用名称),它指明了证书对哪些域名或IP地址有效。这个文件内容如下,务必把BROKER_ADDRESS替换成你EMQ X服务器的实际IP或域名:

[req]

default_bits = 2048

distinguished_name = req_distinguished_name

req_extensions = req_ext

x509_extensions = v3_req

prompt = no

[req_distinguished_name]

countryName = CN

stateOrProvinceName = Zhejiang

localityName = Hangzhou

organizationName = EMQX

commonName = Server certificate

[req_ext]

subjectAltName = @alt_names

[v3_req]

subjectAltName = @alt_names

[alt_names]

IP.1 = BROKER_ADDRESS

DNS.1 = BROKER_ADDRESS

接下来,用服务器的私钥和这个配置生成一个证书签名请求(CSR)文件,这相当于提交了一份“办证申请”:

openssl req -new -key ./emqx.key -config openssl.cnf -out emqx.csr

最后,用我们自己的根CA来签署这份申请,生成最终的服务器证书emqx.pem:

openssl x509 -req -in ./emqx.csr -CA my_root_ca.pem -CAkey my_root_ca.key -CAcreateserial -out emqx.pem -days 3650 -sha256 -extensions v3_req -extfile openssl.cnf

到此,你就拥有了三个关键文件:my_root_ca.pem(自建CA的根证书)、emqx.key(服务器私钥)和emqx.pem(服务器证书)。把它们保管好,下一步配置EMQ X就会用到。

3. 核心配置:让EMQ X“听懂”加密指令

证书准备好之后,下一步就是告诉EMQ X如何使用这些证书来启用TLS监听。EMQ X的配置主要集中在一个叫emqx.conf的文件里,这个文件通常位于EMQ X安装目录的etc/文件夹下。我们需要找到和SSL/TLS监听器相关的配置项进行修改。

首先,无论你用哪种证书,都需要先确定TLS服务的监听端口。EMQ X默认给MQTT over SSL/TLS预留的端口是8883,这是一个业界通用标准端口,就像HTTP用80、HTTPS用443一样。当然,你也可以根据实际情况改成其他端口。配置项是listener.ssl.external,它定义了监听地址和端口。如果只想监听所有网卡,可以只写端口号:

## listener.ssl.$name is the IP address and port that the MQTT/SSL

## Value: IP:Port | Port

listener.ssl.external = 8883

3.1 配置方法一:使用购买的权威证书

如果你用的是从权威CA购买的证书(比如重命名后的emqx.crt和emqx.key),配置相对简单。你需要把这两个文件上传到EMQ X服务器的某个目录,我一般就放在etc/certs/下,方便管理。然后在emqx.conf中指定它们的路径:

## Path to the file containing the user's private PEM-encoded key.

## Value: File

listener.ssl.external.keyfile = etc/certs/emqx.key

## Path to a file containing the user certificate.

## Value: File

listener.ssl.external.certfile = etc/certs/emqx.crt

这里只需要指定服务器自己的私钥和证书文件。因为你的证书是由全球公认的CA签发的,客户端(比如手机、浏览器)自己已经内置了这些CA的根证书,所以不需要在EMQ X端额外配置CA证书文件。配置完成后,保存emqx.conf文件。

3.2 配置方法二:使用自签名证书

如果你用的是自己生成的自签名证书,配置会多一步,因为你需要告诉EMQ X,该用哪个CA证书来验证客户端携带的证书(如果是双向认证),或者更关键的是,在一些配置下需要明确CA链。对于单向认证,虽然客户端验证服务器时需要我们的CA证书,但这个CA证书通常是放在客户端侧的,服务器端配置CA证书主要是为了后续可能的双向认证做准备。但按照常见做法和保持配置完整,我们通常会把CA证书也配上去。你需要把之前生成的emqx.pem(服务器证书)、emqx.key(服务器私钥)和my_root_ca.pem(自己的根CA证书)都放到etc/certs/目录。

然后在emqx.conf中,除了指定密钥和证书文件,还需要指定CA证书文件的路径:

## Path to the file containing the user's private PEM-encoded key.

## Value: File

listener.ssl.external.keyfile = etc/certs/emqx.key

## Path to a file containing the user certificate.

## Value: File

listener.ssl.external.certfile = etc/certs/emqx.pem

## Path to the file containing PEM-encoded CA certificates. The CA certificates

## Value: File

listener.ssl.external.cacertfile = etc/certs/my_root_ca.pem

这里注意,certfile指向的是emqx.pem(我们签发的服务器证书),而cacertfile指向的是my_root_ca.pem(我们自己的根CA证书)。这个cacertfile在单向认证的服务器端配置中,严格来说不是必须的,因为服务器不需要主动去验证客户端的证书(单向认证客户端不提供证书)。但把它配上有两个好处:一是配置习惯统一,二是为将来开启双向认证(verify_peer)时省去一步。

3.3 重启服务与验证配置

修改完配置文件后,最关键的一步是重启EMQ X服务,让配置生效。重启命令根据你的安装方式有所不同。如果是用系统服务安装的,比如在Ubuntu上:

sudo systemctl restart emqx

如果是通过压缩包解压直接运行的,进入到EMQ X的bin目录下执行:

./emqx restart

服务重启后,怎么知道TLS监听器是否成功启动了呢?一个快速的方法是使用netstat命令查看8883端口是否在监听状态:

sudo netstat -tlnp | grep 8883

如果看到EMQ X的进程正在监听0.0.0.0:8883或:::8883,那就说明TLS监听端口已经成功打开了。当然,更直观的方法是使用EMQ X自带的Dashboard。在浏览器中打开http://你的服务器IP:18083(默认管理端口),登录后进入“监控” -> “监听器”页面。你应该能看到一个类型为mqtt:ssl的监听器,状态是“运行中”,监听的地址端口正是你配置的(例如:8883)。看到这个,就说明服务器端的TLS配置基本没问题了。

4. 连接测试:用MQTT X客户端验证你的安全通道

配置好服务器端,只是完成了工作的一半。我们还需要一个客户端来实际连接,验证整个TLS通道是否真的畅通且安全。这里我强烈推荐使用EMQ官方出品的MQTT X客户端工具。它跨平台(Windows、macOS、Linux都支持),界面友好,而且对MQTT 5.0和TLS连接的支持非常好,非常适合做测试和调试。

4.1 测试准备与客户端配置

首先,去MQTT X官网下载并安装最新版本。打开MQTT X,点击界面左上角的“新建连接”按钮,会弹出连接配置对话框。这里有几个关键参数需要填写:

- 名称:给你这个测试连接起个名字,比如“测试EMQX TLS”。

- Host:这里要填入你EMQ X服务器的实际IP地址或域名。如果你在本地测试,服务器也在本机,可以填127.0.0.1或localhost。重要提示:如果你在配置自签名证书时,openssl.cnf文件里的alt_names写的是IP地址(如IP.1 = 192.168.1.100),那么这里Host就必须填这个IP地址,填域名会连接失败,因为证书里的主题备用名不匹配。反之亦然。

- 端口:填写我们在emqx.conf里配置的端口,默认是8883。

- 协议:选择mqtt://还是mqtts://?这里有个小坑。mqtt://是普通非加密连接,端口通常是1883;mqtts://是加密连接,对应端口8883。但根据我的实测经验,MQTT X在配置了TLS证书后,即使这里选mqtt://,只要端口是8883,它也会尝试TLS连接。不过为了清晰无误,我建议在测试TLS时,直接选择mqtts://协议。

接下来是最核心的一步:配置TLS/SSL证书参数。在连接配置对话框里,找到“SSL/TLS”这个开关,把它打开。然后你会看到“证书”选项,这里就是选择验证模式的地方。

4.2 使用购买的权威证书进行连接测试

如果你为EMQ X配置的是从权威CA(如Let‘s Encrypt)购买的证书,那么测试非常简单。在MQTT X的“证书”下拉菜单中,选择 “CA signed server” (CA签名的服务器)。这个选项的意思是,客户端(MQTT X)会使用操作系统内置的受信任CA根证书列表,去验证服务器端传来的证书。由于你的证书是权威CA签发的,所以验证会自动通过。

选择这个模式后,你不需要在客户端上传任何证书文件(包括CA证书、客户端证书或私钥)。这模拟了真实世界中,普通用户设备(如手机App)连接一个HTTPS网站或MQTTS服务端的场景。配置完成后,点击“连接”按钮。如果一切正常,左下角的连接状态会变成绿色“已连接”。然后你可以在下方订阅一个主题(比如test/topic),再发布一条消息到同一个主题,如果能成功收到自己发布的消息,就证明单向TLS连接完全成功了。整个过程,数据都已在加密通道中传输。

4.3 使用自签名证书进行连接测试

如果你用的是自签名证书,步骤会多一步,因为你的自建CA(my_root_ca.pem)不在操作系统的信任列表里。在MQTT X的“证书”下拉菜单中,这次需要选择 “Self signed” (自签名)。选择这个模式后,下方会出现“CA文件”的上传选项。

你需要点击“CA文件”旁边的上传按钮,选择你之前生成的my_root_ca.pem文件。这个操作相当于手动告诉MQTT X客户端:“我信任这家我自己成立的‘证书公安局’,请用它来验证对面服务器的身份。” 同样,在单向认证测试中,你不需要上传客户端证书和私钥。

上传CA文件后,再次点击“连接”。此时,MQTT X会用你提供的my_root_ca.pem去校验EMQ X服务器发来的emqx.pem证书。如果校验通过(即服务器证书确实是由你上传的这个CA签发的),并且证书中的主题备用名(SAN)与你在Host栏填写的地址匹配,连接就会成功。之后同样可以进行发布/订阅测试。如果连接失败,最常见的错误就是“证书验证失败”或“主机名不匹配”,你需要回头检查:1) openssl.cnf里的BROKER_ADDRESS是否写对了;2) MQTT X里填的Host是否和证书里的一致;3) CA文件是否上传正确。

4.4 排查常见连接问题

在实际操作中,你可能会遇到一些连接不上的情况。我把自己踩过的坑总结一下,帮你快速定位问题:

- “Connection refused” 或 连接超时:这通常说明客户端根本没连上服务器的端口。请确认:1) EMQ X服务是否真的重启成功了?2) 服务器的防火墙是否放行了8883端口?(例如,在Linux上可以用sudo ufw allow 8883放行)。3) 如果你在远程连接,网络是否通畅?

- 证书验证错误:这是自签名证书测试中最常见的问题。错误信息可能五花八门,比如“self signed certificate in certificate chain”、“unable to get local issuer certificate”。请严格按照上述步骤,确保在MQTT X中选择了“Self signed”并正确上传了生成服务器证书时使用的那个根CA证书(my_root_ca.pem),而不是服务器证书本身(emqx.pem)。

- 主机名不匹配:错误信息可能包含“Hostname/IP does not match certificate’s altnames”。这铁定是证书的subjectAltName(SAN)和实际连接的地址对不上。你必须用生成证书时写在openssl.cnf里的那个IP或域名去连接。比如证书里写的是IP 192.168.1.100,你就不能用localhost去连。

- 端口错误:确保客户端连接的是TLS端口8883,而不是普通的MQTT端口1883。连1883端口是不会进行TLS握手的。

5. 深入理解:单向认证与双向认证,以及更多安全加固选项

通过上面的步骤,我们已经成功实现了SSL/TLS单向认证。所谓单向认证,就是只有客户端验证服务器的身份,确保自己连接的是真正的、可信的服务器,而服务器不验证客户端的身份。这就像你访问一个HTTPS网站,浏览器会检查网站的证书,但网站通常不会要求你出示个人证书。这种模式已经能防止“中间人攻击”和窃听,是绝大多数MQTT应用场景的标配。

但是,在一些对安全性要求极高的场景,比如金融物联网、工业控制,或者设备端也需要强身份标识时,我们会启用SSL/TLS双向认证(也称为mTLS)。在双向认证中,不仅客户端要验证服务器证书,服务器也要验证客户端证书。只有双方都通过了对方的身份验证,连接才能建立。这就好比进入一个高安全级别的大楼,保安不仅要检查大楼的证件(服务器证书),你也要出示自己的门禁卡(客户端证书)才能进入。

在EMQ X中配置双向认证,需要在emqx.conf的SSL监听器配置中,开启客户端验证并指定验证模式:

## Set the verify mode of the peer.

## Value: verify_peer | verify_none

listener.ssl.external.verify = verify_peer

将verify设置为verify_peer,就开启了服务器对客户端的验证。此时,客户端在连接时,除了需要像之前那样信任服务器的CA,还必须提供由服务器所信任的CA(可以是另一个专门的CA)签发的客户端证书和对应的私钥。服务器端也需要配置一个用于验证客户端证书的CA证书文件(cacertfile),这个CA证书需要能签发所有合法客户端的证书。配置了双向认证后,任何没有合法客户端证书的设备都无法连接到EMQ X服务器,安全性进一步提升。

除了认证方式,TLS本身还有很多可以调优的安全参数。在emqx.conf中,你可以找到诸如ciphers(密码套件)、tls_versions(TLS版本)等配置项。我建议生产环境中,至少要将tls_versions设置为tlsv1.2,tlsv1.3,禁用老旧不安全的TLS 1.0和1.1版本。对于ciphers,可以选择一些公认强安全的套件组合,避免使用已知有漏洞的加密算法。EMQ X默认的配置已经比较安全,但了解这些选项有助于你根据自身的安全策略进行微调。

最后,别忘了证书是有有效期的。无论是购买的证书还是自签名的证书,都要关注其过期时间。对于生产系统,一定要建立证书到期前的监控和更换流程。自签名证书虽然方便测试,但在生产环境长期使用会带来维护负担(需要在所有客户端手动安装CA证书),因此长期运行、面向公众的服务,还是推荐使用权威CA的证书,或者搭建一个私有但受控的内部CA体系。安全是一个持续的过程,启用TLS是一个重要的开始,但绝不是终点。定期更新EMQ X版本以获取安全补丁,合理规划网络防火墙策略,结合ACL进行应用层权限控制,才能构建起一个真正健壮的物联网通信系统。

网硕互联帮助中心

网硕互联帮助中心

评论前必须登录!

注册