服务器被黑不用慌, 8个操作带你逃离网络恶意攻击,从零基础到精通,收藏这篇就够了!

文章浏览阅读741次,点赞8次,收藏14次。网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国...

文章浏览阅读741次,点赞8次,收藏14次。网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国...

文章浏览阅读803次,点赞21次,收藏25次。本次渗透用到了多个技术:1.burpsuite抓包,对包文件,使用sqlmap进行注入sqlmap –r r.tx...

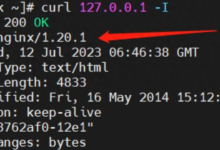

文章浏览阅读603次,点赞5次,收藏8次。使用Nginx部署应用程序,请求中默认会返回Nginx版本信息,攻击者可以根据版本号来了解相关漏洞并进行针对性攻击。_...

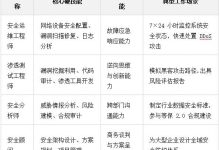

文章浏览阅读981次,点赞19次,收藏13次。这种理论与实践相结合的课程体系,确保学生在掌握基础理论的同时,具备较强的实操能力,能够直接胜任复杂的网络安全任务。...

文章浏览阅读881次,点赞20次,收藏9次。2025年最新服务器、中间件安全(面试题)

文章浏览阅读617次,点赞5次,收藏9次。Hydra又叫九头蛇,是一款由著名的黑客组织THC开发的开源暴力破解工具,支持大部分协议的在线密码破解,是网络安全·渗...

文章浏览阅读802次,点赞5次,收藏6次。同源策略是浏览器的一种安全机制,用于防止恶意网站对用户的敏感数据进行未经授权的访问。它限制了从一个源加载的脚本对另一个...

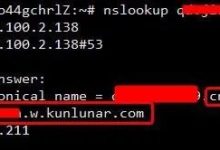

文章浏览阅读1.1k次,点赞11次,收藏26次。1 介绍Linux 服务器以其可靠性和安全性而闻名,这使得它们在企业和个人部署中都很受欢迎。然而,没有哪个系统能...

文章浏览阅读1.7k次,点赞41次,收藏49次。jwt就像你的个人档案,用人单位就是服务器,用人单位如何确定你档案里的信息是否有效,是否有篡改的可疑,就看封条是...

文章浏览阅读656次,点赞11次,收藏5次。通过云服务(如AWS Lambda、腾讯云函数)作为中继节点。:通过第三方服务将内网端口映射到公网域名,绕过公网IP...