【网络攻击】DNS劫持操作指南,黑客零基础入门到精通,收藏这篇就够了

【网络攻击】DNS劫持操作指南,黑客零基础入门到精通,收藏这篇就够了 目录 kali DNS劫持 一、描述 二、环境条件 三...

【网络攻击】DNS劫持操作指南,黑客零基础入门到精通,收藏这篇就够了 目录 kali DNS劫持 一、描述 二、环境条件 三...

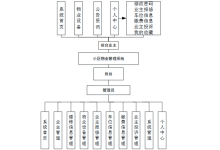

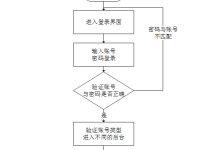

计算机毕业设计springboot基于java的小区物业管理系统n7yox197 (配套有源码 程序 mysql数据库 论文) 本套...

定义类型和集合export interface DeptRoomLocItem {DeptId: number;DeptName: string;RoomId:...

计算机毕设java疫情常态化下无接触物流配送服务系统设计与实现872939(配套有源码 程序 mysql数据库 论文) 本套源码可以...

🙊作者简介:多年一线开发工作经验,原创团队,分享技术代码帮助学生学习,独立完成自己的网站...

文章目录1. 核心概念地图2. 对称加密:AES 的内部解剖与实战2.1 AES 单轮变换流程图2.2 分组模式详解:ECB vs ...

好的,下面开始讲解C中的引用概念。引用是C中一个强大且重要的特性,它为变量创建了一个别名,本质上是对已存在变量的另一个...

树状数组(Binary Indexed Tree,BIT)作为计算机科学中处理动态前缀和问题的经典数据结构...

目录MavenMaven&MyBatis1,Maven1.1 Maven简介1.1.1 Maven模型1.1.2 仓库1.2 Maven安...

提示:本文讲述静态、枚举、包装类、抽象类、内部类7.1 静态7.1.1 静态关键字(static)静态关键字用于修饰与...