超详细对比指南:Dell/联想服务器ipmitool带外管理参数差异全解析(附-i lanplus避坑技巧)

跨品牌服务器带外管理实战:从参数差异到深度避坑指南 如果你同时管理着Dell和联想的服务器,大概率遇到过这样的场景:明...

跨品牌服务器带外管理实战:从参数差异到深度避坑指南 如果你同时管理着Dell和联想的服务器,大概率遇到过这样的场景:明...

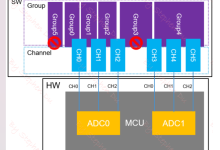

软件层(SW):Group:是软件层面的 “逻辑分组”,上层 API 都是直接操作 Gro...

题目背景 对应的选择、判断题:https://ti.luogu.com.cn/problemset/1193 为保证只有时间复杂度合理的算法通...

文章目录摘要描述题解答案题解代码分析为什么偶数直接除以 2奇数时为什么看 n % 4为什么 n3 要特殊处理用循环而不是递归示例 2 简要过程:n...

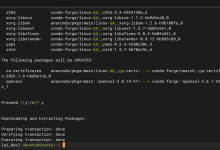

一、创建虚拟环境首先创建虚拟环境conda create -n ai_dev激活虚拟环境conda activate ai_dev使用conda安装pytorc...

PointerToLinenumbers:表示行号表的基于文件的偏移量。一个行号表把源文件行号和一个地址对应起来,在该地址上可找到给...

以小程序里常见的 data-* 传参为引子,讲 React 列表里「闭包 map」对 memo/虚拟化的影响,以及用 data-*...

1.文件下载漏洞有没有什么比较好的利用方式答:伪装文件类型:诱导用户下载恶意脚本(如.php)ÿ...

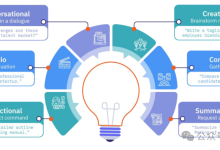

在企业日常运营中,内部沟通占据着大量人力资源——撰写公司通讯、回答员工常见问题、同步第三方服务更新……Anthropic开源的internal-c...

01.HR与ChatGPT:开启效率革命 在人力资源管理领域,生成式AI 如 ChatGPT 正带来巨大的效率和生产力提升机会。它能自动化重复任...