一、关键差异

1.1 安全性

- 高防服务器:专门设计用于抵御各种网络攻击,尤其是分布式拒绝服务(DDoS)攻击。它通常配备了强大的防火墙和流量清洗方案,能有效过滤恶意流量。

- 普通服务器:虽然也可以配置安全措施,但通常不具备高防服务器的强大防御能力,可能更容易受到攻击。

1.2 防护能力

- 高防服务器:具备自动检测和防御恶意流量的能力,能够在攻击发生时迅速做出反应,保障服务的持续性和可靠性。

- 普通服务器:通常没有那么高级的防护功能,面对攻击时可能会出现宕机或服务中断的风险。

1.3 性能

- 高防服务器:虽然设计上可能会稍微牺牲一些性能以加强安全性,但仍然能保持较高的服务性能,能够处理大量合法流量。

- 普通服务器:性能波动较大,尤其是在受到攻击时,可能导致响应速度变慢。

1.4 用途

- 高防服务器:适合需要高安全性的网站或应用,比如金融、在线游戏、电子商务等行业。

- 普通服务器:适合一般用途,如小型网站、个人项目或低流量的应用。

二、如何让自己的服务器配置成次级高仿服务器?

2.1 安装和配置防火墙

- 使用硬件防火墙或软件防火墙(如 iptables、pf、firewalld)来控制进出网络流量。配置规则以允许合法流量,封锁可疑或恶意流量。

- a Linux(使用iptables示例):

# 允许已建立和相关的连接

iptables -A INPUT -m state –state ESTABLISHED,RELATED -j ACCEPT

# 允许SSH连接(端口22)

iptables -A INPUT -p tcp –dport 22 -j ACCEPT

# 允许HTTP(端口80)和HTTPS(端口443)

iptables -A INPUT -p tcp –dport 80 -j ACCEPT

iptables -A INPUT -p tcp –dport 443 -j ACCEPT

# 拒绝所有其他流量

iptables -A INPUT -j DROP

-

b 保存设置:

iptables-save > /etc/iptables/rules.v4

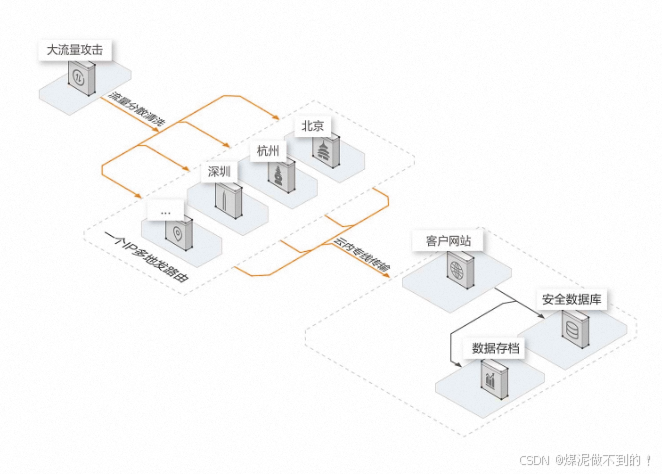

2.2 使用DDos防护服务

- 考虑使用第三方DDoS防护服务(如阿里等)。这些服务可以在流量到达你的服务器之前,清洗并过滤掉恶意请求。

- 按照厂商的指引进行操作,将域名解析指向他们的防护网络。

2.3 使用流量监控

- 通过流量监控工具(如Nagios、Zabbix等)监控网络流量,及时发现异常活动。根据历史流量数据识别正常的流量模式与潜在的攻击模式。

- 安装Nagios/Zabbix:

# 对于Nagios

sudo apt-get install nagios3

# 对于Zabbix

sudo apt-get install zabbix-server-mysql zabbix-frontend-php

2.4 安装入侵检测系统(IDS)

- 在服务器上安装入侵检测系统(如OSSEC、Snort等),可实时监控并报告可疑活动。

- 后面会专门写一篇linux安装IDS(Snort)

2.5 使用高安全性操作系统

- 定期更新操作系统和应用软件,确保补丁和安全更新到位。

- 移除不必要的服务和应用,减少潜在的攻击面。

- 移除不必要的服务:

- # 使用systemctl查看运行的服务

systemctl list-unit-files –type=service

# 停止并禁用不需要的服务

sudo systemctl stop <service_name>

sudo systemctl disable <service_name>

2.6 应用层安全防护

- 对网站或应用实施安全措施,如使用WAF(Web应用防火墙),可以过滤和监控HTTP请求,防止常见攻击(如SQL注入、XSS等)。

- 安装WAF(示例使用ModSecurity):

sudo apt-get install libapache2-mod-security2

sudo a2enmod security2

配置ModSecurity以启用基本的规则集,通常在/etc/modsecurity/modsecurity.conf中进行配置。

2.7 限制系统链接数

- 配置系统以限制同时连接的数量,防止资源耗尽攻击(如连接洪水攻击)。

- 使用iptables限制连接:

iptables -A INPUT -p tcp –dport 80 -i eth0 -m conntrack –ctstate NEW -m recent –set

iptables -A INPUT -p tcp –dport 80 -i eth0 -m conntrack –ctstate NEW -m recent –update –seconds 60 –hitcount 10 -j DROP

2.8 使用负载均衡

- 部署负载均衡设备(或服务),可以将流量分散到多台服务器上,提高系统的可用性与抗攻击能力。

- 配置Nginx作为负载均衡器(示例):

upstream backend {

server backend1.example.com;

server backend2.example.com;

}

server {

listen 80;

location / {

proxy_pass http://backend;

}

}

2.9 设置备份 or 快照

- 确保定期备份重要数据,并制定灾难恢复计划,以防止数据丢失或服务中断。

- 使用rsync进行备份:

rsync -avz /path/to/data /path/to/backup/

- 可以设置cron任务定期执行备份:

crontab -e

# 添加一条每晚2点备份的任务

0 2 * * * rsync -avz /path/to/data /path/to/backup/

2.10 安全审计和渗透测试做完善

- 定期进行安全审计和渗透测试,评估系统的安全性并发现潜在的脆弱点。

三、普通服务器按照以上步骤配置完和高防服务器的区别还有吗?答案是有!!

将普通服务器配置为高防服务器后,虽然可以显著提升安全性和抗攻击能力,但与真正的高防服务器仍会存在一些区别。以下是几点关键差异:

3.1 专业硬件与性能:

- 高防服务器:通常使用专用硬件,以支持高流量和高性能的处理,如高效的路由器和防火墙设备,能够处理大规模的DDoS攻击流量。

- 配置后的普通服务器:虽然防护措施增强,但可能仍使用普通的硬件架构,处理极端流量的能力有限。

3.2 自动化和反应能力:

- 高防服务器:通常内置自动化的防护机制,可以实时检测和响应攻击,自动调整防护策略。

- 配置后的普通服务器:虽然可以监控流量,但手动调整和应对攻击的速度可能较慢,依赖于管理员的反应,自动化程度较低。

3.3 网络冗余与架构:

- 高防服务器:可能采用多个数据中心的冗余架构,提高服务的可用性和负载分散能力。

- 配置后的普通服务器:一般在单个服务器上,仍然会面临单点故障的风险,无法实现冗余和负载均衡。

3.4 服务质量和支持:

- 高防服务器:提供专门的客户支持和SLA(服务水平协议),承诺在攻击情况下的服务可用性。

- 配置后的普通服务器:通常缺乏专门支持,服务可用性依赖于自身的管理和维护。

3.5 攻击防护能力:

- 高防服务器:可以应对大规模和复杂的攻击类型,采用先进的流量清洗技术和算法。

- 配置后的普通服务器:尽管增强了防护,但对于极大规模的、持续的DDoS攻击,可能还是难以承受。

3.6 安全策略和合规性:

- 高防服务器:通常符合更高的安全标准和合规要求,更适合处理敏感信息和行业合规。

- 配置后的普通服务器:虽然可以采取一些安全措施,但整体合规性和标准化可能无法与专业的高防解决方案相媲美。

网硕互联帮助中心

网硕互联帮助中心

评论前必须登录!

注册